VirtualBox

Was ist VirtualBox?

VirtualBox ist eine plattformübergreifende Open-Source-Software zur Virtualisierung, mit der auf einem physischen Rechner mehrere Betriebssysteme gleichzeitig simuliert werden können. Die Betriebssysteme laufen als virtuelle Maschinen (VMs) und verhalten sich für den User wie ein eigener, unabhängiger Rechner. Es können praktisch alle x86-Betriebssysteme virtualisiert werden, darunter neben Linux Distributionen auch veraltete Windows Systeme. Eine Ausnahme ist MacOS, das nur mit offizieller Apple Hardware genutzt werden kann. VirtualBox kann auf gängigen Betriebssystemen wie Linux, Windows oder macOS installiert und genutzt werden.

Die Anwendungsfälle sind vielseitig und reichen vom einfachen Ausführen alter Betriebssysteme bis hin zu komplexen IT-Security-Analysen.

Geschichte

VirtualBox wurde in den 2000er‑Jahren von der deutschen InnoTek Systemberatung GmbH als Virtualisierungssoftware für x86‑Rechner entwickelt und ist seit 2010 im Besitz von Oracle. Seit 2007 steht es in einer Open‑Source‑Variante zur Verfügung, und ab 2010 ist das Basispaket komplett frei nutzbar, während optionale Erweiterungen über ein separates Extension Pack lizenziert werden.

Durch die freie Verfügbarkeit wurde VirtualBox für eine große Zahl von Anwender:innen attraktiv und fand vor allem im privaten Gebrauch sowie in der Lehre weite Verbreitung, wodurch Virtualisierung erstmals einer breiten Masse praktisch zugänglich wurde.

Bevor sich Virtualisierung durchsetzte, standen zum Ausführen mehrerer Betriebssysteme hauptsächlich unflexible Lösungen wie zusätzliche physische Rechner oder komplex eingerichtete Dual‑Boot‑Systeme zur Verfügung, die jeweils separate Hardware oder einen Neustart erforderten.

Funktionsweise der Virtualisierung

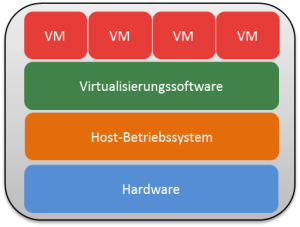

Der Software Kern der Virtualisierung ist der sogenannte Hypervisor, also die Komponente, welche Hardwareressomdurcen wie CPU, RAM oder Speicher auf virtuelle Maschinen abstrahiert und aufteilt. Dabei unterscheidet sich, auf welcher Ebene dieser Hypervisor arbeitet und wie viel Kontrolle er über die Ressourcen hat.

VirtualBox ist ein Typ-2-Hypervisor (hosted hypervisor) und wird als Anwendung auf einem bestehenden Host-Betriebssystem (Host) ausgeführt. Der Host kontrolliert die Hardware und stellt Ressourcen bereit, die VirtualBox anschließend an die VMs weitergibt.

Im Gegensatz dazu laufen Typ-1-Hypervisoren (bare-metal) direkt auf der Hardware oder sind im Kernel integriert und haben somit die volle Kontrolle über die Hardware. Typ-1-Hypervisoren gelten damit als performanter, skalierbarer und sicherer, aber auch als komplexer und wenig anwenderfreundlich. Virtuelle Maschinen laufen grundlegend isoliert und können parallel betrieben werden. So lassen sich zum Beispiel kleinere Computernetzwerke simulieren, ohne die Gefahr, den Host zu verändern.

Alternativen zu VirtualBox

VMware

VMware hat mit ESXi einen Typ-1-Hypervisor, der direkt auf der Hardware läuft und umfangreiche Enterprise-Features umfasst. Funktionen zur Sicherheit und Ressourcennutzung machen die Software beliebt für Rechenzentren.

Microsoft Hyper-V

Hyper-V ist Microsofts Hypervisor (Typ-1) welcher in Windows Servern, sowie teilweise in Windows-Clients integriert ist, wodurch sich VMs ohne zusätzliche, externe Software ausführen lassen. Somit integriert sich Hyper-V gut in Windows-basierte Infrastrukturen, zum Beispiel in die Azure Plattform.

KVM

KVM ist ein Teil des Linux Kernels, welcher Linux ermöglicht, als Hypervisor (Typ-1) zu agieren. Durch die direkte Kontrolle über die Hardware erreicht KVM bei der Virtualisierung eine nahezu native Performance. Vor allem in Linux‑Infrastrukturen eignet sich KVM daher sehr gut als Basis für skalierbare Virtualisierungs‑ und Cloud‑Umgebungen.

QEMU

QEMU ist als plattformübergreifender Emulator und Hypervisor (Typ-2) in der Lage, verschiedenste Hardware zu virtualisieren. Vor allem in Kombination mit KVM ist es jedoch in der Lage, sehr performant zu arbeiten, sodass die Beiden in der Praxis häufig zusammen verwendet werden.

Im Vergleich mit den Alternativen zeigt sich, dass VirtualBox mit dem Typ-2-Hypervisor nicht für performance-hungrige Einsatzfelder ausgelegt ist. Fokus liegt vor allem auf anwendungsfreundlicher Virtualisierung mit intuitiver GUI.

Vorteile von VirtualBox

Kostenlos und Open Source

VirtualBox ist eine kostenlose Open-Source-Software. Das bedeutet, dass man keine Lizenzgebühren zahlen oder monatliche Abos abschließen muss. Open-Source-Software hat den Vorteil, dass der Code frei einsehbar ist und eine große Community an der Weiterentwicklung der Software arbeitet. Zudem verhindert man durch die Nutzung von Open-Source-Software den sogenannten Vendor Lock-in, also eine Abhängigkeit vom Herausgeber. Das sind große Vorteile im Vergleich zu kommerzieller Software wie VMware.

Plattformübergreifend

VirtualBox läuft auf Windows, Linux, macOS und sogar Solaris. Das bedeutet: Windows-User können Linux ausprobieren, Linux-User können Windows testen – alles auf demselben Computer.

Benutzerfreundlich

VirtualBox hat eine benutzerfreundliche und intuitive grafische Oberfläche (GUI). Man braucht keine Kommandozeile und keine komplizierte Konfiguration. Mit wenigen Klicks ist eine virtuelle Maschine (VM) erstellt.

Vollständige Isolation

Jede VM läuft mit ihrem eigenen separaten Betriebssystem. Das bedeutet: Wenn die VM crasht, abstürzt oder mit Malware infiziert wird, bleibt das Host-System stabil. Die VMs können sich nicht gegenseitig beeinflussen. Das ist essenziell für Sicherheit und Stabilität.

Snapshots

Ein Snapshot ist ein Zustand der VM, der in VirtualBox gespeichert und jederzeit wiederhergestellt werden kann. Das ist besonders praktisch, wenn man sicherheitskritische Experimente auf einem Betriebssystem durchführen möchte.

Flexible Netzwerkkonfigurationen

VirtualBox bietet verschiedene Netzwerk-Modi an. Die VM kann völlig isoliert vom Netz laufen oder mit dem Internet verbunden sein – je nachdem, was für den Anwendungsfall benötigt wird. Es können mehrere VMs miteinander verbunden oder an das Netzwerk des Hosts angeschlossen werden.

Gasterweiterungen

Gasterweiterungen sind zusätzliche Treiber und Tools, die auf dem Gast-OS installiert werden können. Damit kann unter anderem eine bessere Grafik und höhere Auflösung erreicht werden, da die Grafikkarte von der VM besser genutzt werden kann.

Durch Gasterweiterungen können außerdem USB-Geräte in der VM genutzt sowie Copy-and-Paste zwischen Host und VM ermöglicht werden und vieles mehr.

Grenzen von VirtualBox

Hoher Ressourcenverbrauch

Jede virtuelle Maschine benötigt eigene Ressourcen wie Arbeitsspeicher, CPU und Festplattenspeicher. In der Praxis heißt das: Eine VM braucht meist mindestens 2 GB RAM – auch dann, wenn sie gerade nichts tut. Wer mehrere VMs parallel betreibt, stößt schnell an die Grenzen seines Systems. Besonders auf Laptops kann das zu spürbaren Performance-Einbußen führen.

Langsame Startzeiten

Da jede VM ein vollständiges Betriebssystem enthält, muss dieses komplett hochfahren. Das dauert je nach System zwischen 30 Sekunden und mehreren Minuten. Im Vergleich zu moderneren Technologien wie Containern ist das sehr langsam und im Alltag oft unpraktisch.

Type-2-Hypervisor

VirtualBox ist ein sogenannter Type-2-Hypervisor. Das bedeutet, dass es als normales Programm auf dem Host-Betriebssystem läuft und nicht direkt auf der Hardware. Diese zusätzliche Abstraktionsschicht sorgt für mehr Overhead und geringere Performance im Vergleich zu Type-1-Hypervisoren wie VMware ESXi oder Hyper-V.

Begrenzte Enterprise-Funktionen

Für große Unternehmensumgebungen ist VirtualBox nicht ausgelegt. Funktionen wie automatisches Failover, Clustering oder zentrales Monitoring fehlen. Deshalb wird VirtualBox eher für Einzelanwender, Lernzwecke und kleine Testumgebungen genutzt – nicht für Rechenzentren oder produktive Serverlandschaften.

Eingeschränkte Grafikunterstützung

VirtualBox bietet keine echte GPU-Beschleunigung und kein GPU-Passthrough. Moderne 3D-Anwendungen, Spiele, CAD-Software oder Video-Rendering laufen daher nur eingeschränkt oder sehr langsam. Für grafikintensive Anwendungen ist VirtualBox ungeeignet.

Performance-Overhead

Durch die Virtualisierung entsteht immer ein gewisser Leistungsverlust. Programme laufen in der VM grundsätzlich langsamer als direkt auf der Hardware. Dieser Overhead lässt sich nicht vollständig vermeiden und ist ein grundlegender Nachteil klassischer Virtualisierung.

Schlechte Skalierbarkeit

VirtualBox ist nicht für große, skalierende Umgebungen gedacht. Der Betrieb von Dutzenden oder gar Hunderten VMs ist kaum praktikabel. Für solche Szenarien kommen spezialisierte Virtualisierungs- oder Containerplattformen zum Einsatz.

Aufwendige Einrichtung

Die Einrichtung einer VM erfordert mehrere Schritte: ISO-Datei beschaffen, VM konfigurieren, Betriebssystem installieren, Treiber einrichten und Gasterweiterungen installieren. Das kostet Zeit und ist deutlich aufwendiger als moderne Deployment-Ansätze.

VirtualBox vs. Docker

Virtualisierung vs. Containerisierung

VirtualBox virtualisiert komplette Betriebssysteme. Jede VM bringt ihren eigenen Kernel, eigene Systemdienste und ein vollständiges Dateisystem mit. Docker hingegen nutzt Container, die nur aus der Anwendung und ihren Abhängigkeiten bestehen – ohne eigenes Betriebssystem.

Ressourcenverbrauch

Eine VM benötigt meist mehrere Gigabyte Speicher. Ein Docker-Container hingegen kommt oft mit 50–200 MB aus. Dadurch lassen sich auf einem System deutlich mehr Container als VMs betreiben.

Startzeiten

VMs benötigen Sekunden bis Minuten zum Starten. Container starten in Millisekunden, da kein Betriebssystem gebootet werden muss. Das macht Docker besonders attraktiv für moderne Entwicklungs- und Deployment-Workflows.

Einsatzgebiete

VirtualBox eignet sich hervorragend, wenn ein anderes Betriebssystem benötigt wird, etwa für Tests, Schulungen oder alte Software. Docker ist der Industriestandard für das Deployen von Anwendungen, Microservices und Cloud-Infrastrukturen.

Faustregel

-

VirtualBox → wenn ein anderes Betriebssystem benötigt wird

-

Docker → wenn eine Anwendung bereitgestellt oder skaliert werden soll

Wann welche Technologie nutzen?

VirtualBox ist ideal für:

-

das Testen verschiedener Betriebssysteme

-

Lern- und Laborumgebungen

-

sicheres Experimentieren mit Snapshots

-

den Betrieb alter Software auf modernen Systemen

Docker ist ideal für:

-

Microservices und produktive Anwendungen

-

schnelle Skalierung und Deployment

-

DevOps- und CI/CD-Pipelines

-

Cloud- und Server-Umgebungen

Anwendungsbeispiele

Alte Software auf moderner Hardware

Ein häufiger Anwendungsfall für Virtualisierung ist die Nutzung älterer Software, die nur auf veralteten Betriebssystemen lauffähig ist. Wenn beispielsweise eine wichtige Unternehmensanwendung ausschließlich unter Windows XP funktioniert, stellt der Betrieb auf modernen Geräten mit Windows 11 ein Problem dar.

Durch den Einsatz einer Virtualisierungssoftware wie VirtualBox kann eine virtuelle Maschine mit Windows XP eingerichtet werden. Die alte Software läuft so in einer isolierten Umgebung, ohne dass das Hauptsystem verändert oder neu installiert werden muss. Dies ermöglicht die Weiterverwendung kritischer Anwendungen auch auf aktueller Hardware.

Ein hilfreiches Werkzeug in diesem Zusammenhang sind Snapshots. Sie dienen als Sicherungspunkte, auf die bei Problemen oder fehlerhaften Änderungen jederzeit zurückgegriffen werden kann.

Testen von Software auf verschiedenen Betriebssystemen

Bei der Entwicklung neuer Anwendungen ist es oft notwendig, diese unter unterschiedlichen Betriebssystemen zu testen. Statt für jedes System eine eigene physische Testmaschine bereitzustellen, können mit VirtualBox mehrere virtuelle Maschinen erstellt werden, die verschiedene Zielplattformen repräsentieren, beispielsweise Windows 10, Windows 11 und Linux.

Diese Vorgehensweise ermöglicht plattformübergreifende Tests auf einer einzigen physischen Hardware. Durch Funktionen wie „Shared Folders“ ist ein einfacher Datenaustausch zwischen Host und virtueller Maschine möglich. Eine bidirektionale Zwischenablage vereinfacht zudem die Arbeit und steigert die Effizienz im Testprozess.

Sicheres Testen potenziell unsicherer Software

Ein weiterer Vorteil von Virtualisierung liegt im sicheren Testen potenziell gefährlicher oder unbekannter Anwendungen. Verdächtige Programme lassen sich in einer isolierten virtuellen Umgebung ausführen, die vollständig vom Hostsystem getrennt ist.

Selbst wenn sich die getestete Software als Schadprogramm herausstellt, bleibt das reale System geschützt, da keine direkte Verbindung zwischen Host und virtueller Maschine besteht. Diese Methode bietet somit ein hohes Maß an Sicherheit bei der Analyse unsicherer oder fremder Software.

Simulieren von Netzwerkumgebungen

Mit VirtualBox lassen sich komplexe Netzwerkinfrastrukturen simulieren, ohne die bestehende Firmenumgebung zu beeinträchtigen. So können etwa mehrere virtuelle Maschinen eingerichtet werden, die verschiedene Serverrollen übernehmen – beispielsweise Web-, Datenbank- und Dateiserver.

Durch die Verwendung von Host-only-Netzwerken kommunizieren die virtuellen Maschinen untereinander, bleiben aber vom internen Firmennetzwerk isoliert. Auf diese Weise können Systeme getestet oder konfiguriert werden, ohne ein Risiko für die produktive Infrastruktur zu verursachen. VirtualBox bietet hierzu verschiedene Netzwerkmodi, darunter NAT, Bridged und Host-only, die je nach Szenario flexibel eingesetzt werden können.

Schulungen und Demonstrationen

Auch im Bildungs- und Schulungsbereich bietet VirtualBox praktische Vorteile. Wenn mehrere Teilnehmende dieselbe Softwareumgebung benötigen, kann eine vorbereitete virtuelle Maschine einfach dupliziert werden.

Dies ermöglicht es, Schulungen, Workshops oder Demos effizient durchzuführen, ohne für jede Person eine separate Hardware bereitzustellen. Die Teilnehmenden arbeiten in identischen Umgebungen, was die Nachvollziehbarkeit und Vergleichbarkeit von Übungen erleichtert.

Durch die Installation von „Guest Additions“ wird zudem eine bessere Integration der virtuellen Maschine in das Hostsystem erreicht, was etwa die Grafikleistung, Maussteuerung und Dateifreigabe verbessert.

Konfiguration

Installation einer virtuellen Maschine

- ISO-Datei herunterladen

- VirtualBox → Neu

- Name, Ordner, ISO-Abbild, Betriebssystem und BS-Version auswählen

- Virtuelle Hardware festlegen (RAM, Anzahl CPU-Kerne)

- Virtuelle Festplatte festlegen (Format: VDI, VHD VMDK, Dynamisch oder feste Größe)

- System starten und Installation durchführen

Import einer vorkonfigurierten virtuellen Maschine

- VirtualBox-Image in Form von .ova-Datei und -.vdmk herunterladen

- VirtualBox → Appliance importieren

- Konfiguration überprüfen

- Import starten

Netzwerkkonfiguration

VirtualBox stellt verschiedene Netzwerkmodi zur Verfügung, die sich hinsichtlich Erreichbarkeit und Isolation in Bezug auf andere VMs, den Host und externe Netzwerke deutlich unterscheiden. Je nach Anwendungsfall sollten unterschiedliche Netzwerkmodi in Erwägung gezogen werden.

Der Netzwerkmodus „Not attached“ deaktiviert die Netzwerkanbindung der virtuellen Maschine vollständig. Es wird keine Verbindung zu anderen virtuellen Maschinen, zum Host oder zu externen Netzwerken hergestellt. Dieser Modus eignet sich insbesondere für Offline-Analysen, forensische Untersuchungen oder Experimente, bei denen jegliche Netzwerkinteraktion ausgeschlossen werden muss.

Der NAT-Modus (Network Address Translation) ermöglicht virtuellen Maschinen den Zugriff auf externe Netzwerke, insbesondere das Internet, ohne selbst als eigenständiger Teilnehmer im lokalen Netzwerk des Hosts sichtbar zu sein. Eingehende Verbindungen zur virtuellen Maschine sind standardmäßig nicht möglich, wodurch ein hohes Maß an Isolation erreicht wird. Dieser Modus eignet sich insbesondere für Testsysteme, die Software aus dem Internet beziehen müssen, ohne Sicherheitsrisiken für das umgebende Netzwerk darzustellen.

Das NAT-Netzwerk stellt eine Erweiterung des klassischen NAT-Modus dar. Mehrere virtuelle Maschinen können hierbei innerhalb eines gemeinsamen virtuellen Netzes miteinander kommunizieren, während gleichzeitig ein gemeinsamer Internetzugang über den Host bereitgestellt wird. Dieser Modus ist besonders geeignet für die Simulation kleiner, abgeschlossener Netzwerke mit externem Zugriff.

Beim Bridged-Adapter-Modus wird die virtuelle Maschine direkt mit dem lokalen Netzwerk des Hosts verbunden und erhält eine eigene IP-Adresse. Die virtuelle Maschine verhält sich somit wie ein eigenständiger physischer Rechner. Dieser Modus erlaubt realitätsnahe Netzwerkszenarien, ist jedoch mit erhöhten Sicherheitsanforderungen verbunden, da die virtuelle Maschine vollständig aus dem lokalen Netzwerk erreichbar ist.

Das Internes Netzwerk stellt einen vollständig isolierten Netzwerkmodus dar, in dem ausschließlich virtuelle Maschinen miteinander kommunizieren können. Weder der Host noch externe Netzwerke haben Zugriff auf dieses Netz. Dieser Modus wird häufig für streng abgeschottete Testszenarien verwendet, beispielsweise zur Simulation interner Netzwerke.

Der Host-only-Adapter ermöglicht ausschließlich die Kommunikation zwischen dem Host-System und den virtuellen Maschinen sowie zwischen mehreren VMs innerhalb desselben Host-only-Netzes. Ein direkter Internetzugang ist nicht möglich. Aufgrund der klaren Abgrenzung vom externen Netzwerk eignet sich dieser Modus besonders für sicherheitsrelevante Experimente und kontrollierte Demonstrationen, bei denen eine unbeabsichtigte Exposition vermieden werden soll.

Praktisches Beispiel (Schwachstellenanalyse einer WindowsXP-VM in einem Netzwerk)

Das folgende Kapitel dokumentiert eine systematische Schwachstellenanalyse eines Windows-XP-Systems mithilfe von Kali Linux. Beide Betriebssysteme werden als virtuelle Maschinen innerhalb eines Host-only-Netzwerks auf demselben Hostsystem betrieben. Nachfolgend ist in der Abbildung die Netzwerkkonfiguration der beiden VMs sowie des Hosts zu sehen.

Durch diese Konfiguration ist eine kontrollierte und vom externen Netzwerk isolierte Analyseumgebung gegeben, die sich besonders für sicherheitstechnische Untersuchungen veralteter Betriebssysteme eignet. Die Analyse erfolgt schrittweise, beginnend mit der Überprüfung der eigenen Netzwerkkonfiguration, gefolgt von der Identifikation erreichbarer Systeme und der anschließenden Untersuchung eines Zielsystems auf potenzielle Schwachstellen.

ip addr

Der Befehl ip addr zeigt die Netzwerkschnittstellen des Kali-Linux-Systems sowie deren IP-Konfiguration an. Die Ausgabe bestätigt, dass Kali Linux über das Interface eth0 mit der Adresse 192.168.56.102/24 korrekt in das Host-only-Netzwerk eingebunden ist und somit die notwendige Netzwerkverbindung zur Analyse anderer virtueller Maschinen besitzt.

nmap -sP 192.168.56.0/24

![]()

Mit diesem Ping-Scan werden aktive Hosts im Subnetz 192.168.56.0/24 identifiziert. Die Ergebnisse zeigen mehrere erreichbare Systeme, darunter das Windows-XP-Zielsystem unter der Adresse 192.168.56.101. Dieser Schritt dient der grundlegenden Netzwerkerkundung und der Verifikation der Erreichbarkeit des Zielsystems.

nmap -O 192.168.56.101

Der Befehl nmap -O kombiniert eine Portanalyse mit einer Betriebssystemerkennung des Zielsystems. Dabei werden mehrere für Windows typische Netzwerkdienste identifiziert. Die Betriebssystemerkennung weist auf Windows XP hin und bestätigt somit den Einsatz des veralteten Betriebssystems.

nmap -p 445 –script vuln 192.168.56.101

Dieser Befehl prüft gezielt den SMB-Dienst auf Port 445 mithilfe automatisierter Schwachstellenskripte. Die Ergebnisse weisen auf bekannte sicherheitskritische Schwachstellen hin, die für ungepatchte Windows-XP-Systeme charakteristisch sind.

Auf Grundlage der Ergebnisse könnte der Einsatz von Metasploit in einer kontrollierten Laborumgebung genutzt werden, um die identifizierten Schwachstellen nachvollziehbar zu demonstrieren. Alternativ bietet sich eine strukturierte Dokumentation der Schwachstellen und des Patchstands an, um geeignete Gegenmaßnahmen abzuleiten und umzusetzen. Anschließend kann überprüft werden, inwieweit eingespielte Updates und Härtungsmaßnahmen die Sicherheitslage des Systems verbessern.

Quellen

https://it-wegweiser.de/virtualisierungssoftware-virtualbox/

https://www.ibm.com/de-de/think/topics/virtualization

https://www.redhat.com/de/topics/virtualization/what-is-a-hypervisorv

https://www.redhat.com/de/topics/virtualization/what-is-KVM

https://www.virtualbox.org/manual/topics/working-with-vms.html

https://www.virtualbox.org/manual/ch06.htmlhttps://de.wikipedia.org/wiki/Hypervisor

https://de.wikipedia.org/wiki/VirtualBox

https://www.oracle.com/de/virtualization/virtualbox/

https://www.ionos.com/digitalguide/server/configuration/best-virtualization-software/

https://docs.oracle.com/en/virtualization/virtualbox/6.0/user/snapshots.html

https://docs.oracle.com/en/virtualization/virtualbox/6.0/user/sharedfolders.html

https://www.virtualbox.org/manual/topics/Introduction.html

https://www.redhat.com/de/topics/containers/containers-vs-vms

https://aws.amazon.com/compare/the-difference-between-docker-vm/